通知设置 新通知

wordpress后台ajax.googleapis.com资源加载,影响后台加载速度,解决办法

Leo 发表了文章 • 0 个评论 • 965 次浏览 • 2022-06-10 11:19

return str_replace('googleapis.com', 'useso.com', $buffer);

}

function hc_buffer_start() {

ob_start("hc_cdn_callback");

}

function izt_buffer_end() {

ob_end_flush();

}

add_action('init', 'hc_buffer_start');

add_action('shutdown', 'hc_buffer_end');

查看全部

function hc_cdn_callback($buffer) {

return str_replace('googleapis.com', 'useso.com', $buffer);

}

function hc_buffer_start() {

ob_start("hc_cdn_callback");

}

function izt_buffer_end() {

ob_end_flush();

}

add_action('init', 'hc_buffer_start');

add_action('shutdown', 'hc_buffer_end');

关于导入导出产品博客新闻这些数据的插件---WP Import Export Lite

回复Hardy 发起了问题 • 1 人关注 • 0 个回复 • 2165 次浏览 • 2022-03-30 09:49

隽永每月定期批量测试询盘邮件收发,小技巧(实测有效)

Leo 发表了文章 • 0 个评论 • 2205 次浏览 • 2022-03-28 17:28

这边举例主收件人为admin@ccgrass.com ,然后抄送至剩余所有客户的收件箱,统一发送即可

这边我以carol@eastdesign.net为主收件人,kk@eastdigi.com为抄送,做了测试,

效果为carol@eastdesign.net收到了测试邮件,而并不存在的kk@eastdigi.com邮箱会退回邮件。

这样我们就可以批量查出有邮箱问题的客户,第一时间解决问题!

查看全部

这边举例主收件人为admin@ccgrass.com ,然后抄送至剩余所有客户的收件箱,统一发送即可

这边我以carol@eastdesign.net为主收件人,kk@eastdigi.com为抄送,做了测试,

效果为carol@eastdesign.net收到了测试邮件,而并不存在的kk@eastdigi.com邮箱会退回邮件。

这样我们就可以批量查出有邮箱问题的客户,第一时间解决问题!

如何使用插件检查冲突

Leo 发表了文章 • 0 个评论 • 4529 次浏览 • 2021-05-24 10:23

单击“tool”,然后单击“site health”

点击‘Troubleshooting’ 按钮, 阅读报错信息,并且点击,‘Enter Troubleshooting Mode’. 查看全部

单击“tool”,然后单击“site health”

点击‘Troubleshooting’ 按钮, 阅读报错信息,并且点击,‘Enter Troubleshooting Mode’.

国内gravatar头像缓存

Leo 发表了文章 • 0 个评论 • 3696 次浏览 • 2019-12-11 09:16

//v2ex国内gravatar头像缓存

function get_ssl_avatar($avatar){

$avatar = preg_replace('/.*\/avatar\/(.*)\?s=([\d]+)&.*/','<img src="https://cdn.v2ex.com/gravatar/$1?s=$2" class="avatar avatar-$2" height="50px" width="50px">',$avatar);

return $avatar;

}

add_filter('get_avatar', 'get_ssl_avatar');

查看全部

//v2ex国内gravatar头像缓存

function get_ssl_avatar($avatar){

$avatar = preg_replace('/.*\/avatar\/(.*)\?s=([\d]+)&.*/','<img src="https://cdn.v2ex.com/gravatar/$1?s=$2" class="avatar avatar-$2" height="50px" width="50px">',$avatar);

return $avatar;

}

add_filter('get_avatar', 'get_ssl_avatar');

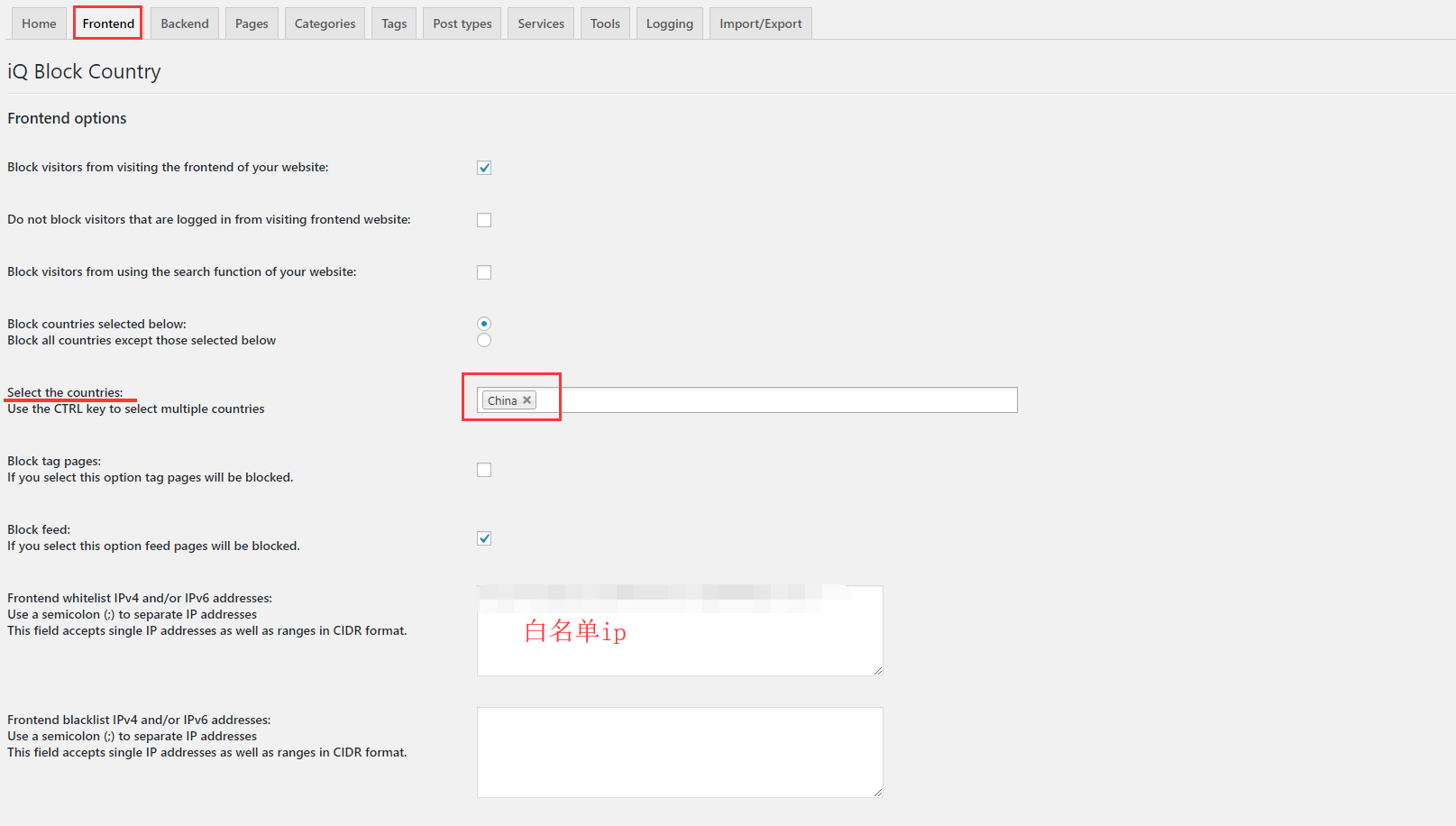

iq block country 插件屏蔽中国 IP 防止 wordpress 外贸网站被抄袭

Leo 发表了文章 • 0 个评论 • 4028 次浏览 • 2019-10-15 09:44

一、安装 iQ Block Country 插件。直接插件搜索即可

二、下载 GeoIP 压缩包,解压后将文件传送到/wp-content/uploads/下面

其实就是一个全世界的 IP 分布数据库,有了它插件就可以自动识别来访用户是否是中国 IP 并加以屏蔽了。

三、屏蔽中国 IP(当然也可以屏蔽其他指定ip,还可以将自己的ip加入白名单)

以上三个步骤做好,就可以进行测试了,举例:你屏蔽了中国ip,又没有将自己ip加入白名单,你看到的页面将是网页被拒绝访问。 查看全部

一、安装 iQ Block Country 插件。直接插件搜索即可

二、下载 GeoIP 压缩包,解压后将文件传送到/wp-content/uploads/下面

其实就是一个全世界的 IP 分布数据库,有了它插件就可以自动识别来访用户是否是中国 IP 并加以屏蔽了。

三、屏蔽中国 IP(当然也可以屏蔽其他指定ip,还可以将自己的ip加入白名单)

以上三个步骤做好,就可以进行测试了,举例:你屏蔽了中国ip,又没有将自己ip加入白名单,你看到的页面将是网页被拒绝访问。

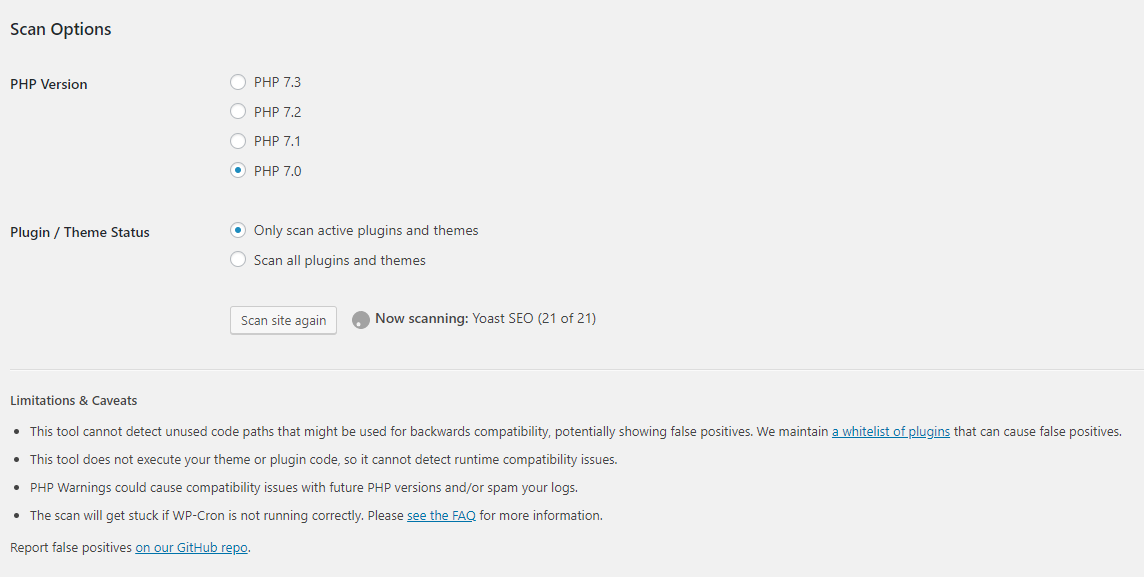

如何检查主题和插件对于php版本的兼容性

Leo 发表了文章 • 0 个评论 • 3636 次浏览 • 2019-08-22 09:02

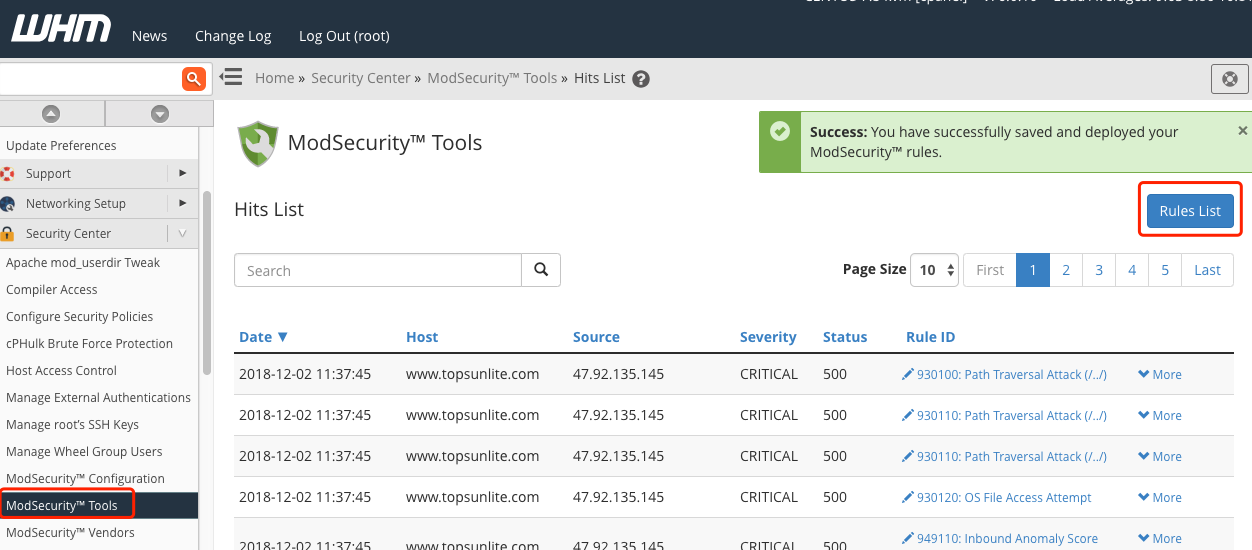

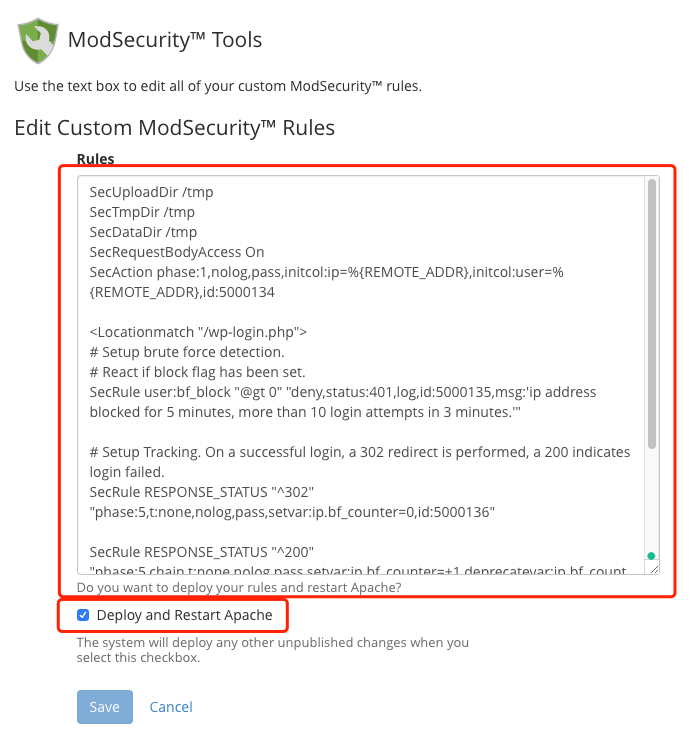

隽永东方教您如何通过设置WHM下的ModSecurity™ Tools来应对WordPress暴力登陆

East_Digi_Marketing 发表了文章 • 0 个评论 • 3965 次浏览 • 2018-12-02 11:47

近期美国服务器频繁发现有大量的wp-login.php进程消耗服务器资源,经过简单分析发现类似的进程都是暴力登陆WP网站的垃圾进程,手工挨个关闭效率极低,根本无济于事,于是设想通过某些服务器的过滤规则来应对类似的CC攻击。

经过一段时间的研究得出如下方法,能最大程度的应对类似的暴力攻击。

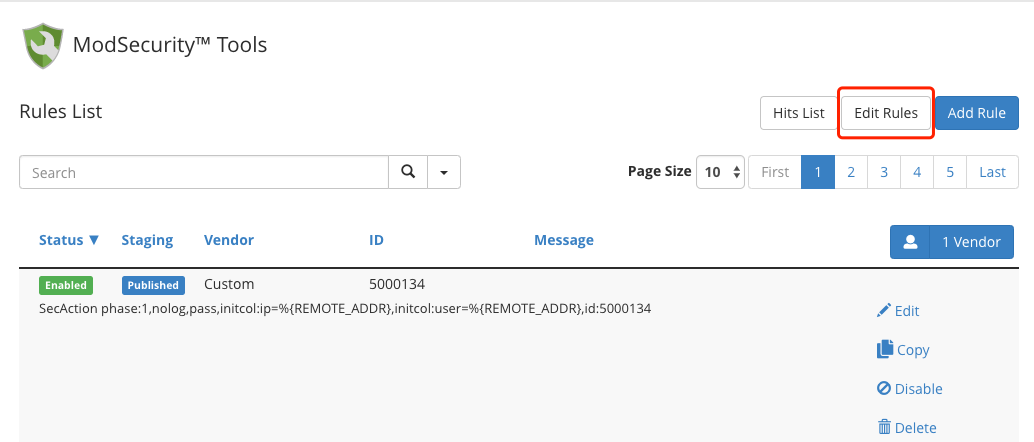

登陆WHM后台,点击左侧的 Security Center » ModSecurity™ Tools » Edit Custom Rules 如下图:

第三张图所示的地方插入代码:SecUploadDir /tmp

SecTmpDir /tmp

SecDataDir /tmp

SecRequestBodyAccess On

SecAction phase:1,nolog,pass,initcol:ip=%{REMOTE_ADDR},initcol:user=%{REMOTE_ADDR},id:5000134

<Locationmatch "/wp-login.php">

# Setup brute force detection.

# React if block flag has been set.

SecRule user:bf_block "@gt 0" "deny,status:401,log,id:5000135,msg:'ip address blocked for 5 minutes, more than 10 login attempts in 3 minutes.'"

# Setup Tracking. On a successful login, a 302 redirect is performed, a 200 indicates login failed.

SecRule RESPONSE_STATUS "^302" "phase:5,t:none,nolog,pass,setvar:ip.bf_counter=0,id:5000136"

SecRule RESPONSE_STATUS "^200" "phase:5,chain,t:none,nolog,pass,setvar:ip.bf_counter=+1,deprecatevar:ip.bf_counter=1/180,id:5000137"

SecRule ip:bf_counter "@gt 10" "t:none,setvar:user.bf_block=1,expirevar:user.bf_block=300,setvar:ip.bf_counter=0"

</locationmatch>

ErrorDocument 401 default点击保存。

至此,您会发现,进程里边所有wp-login.php的进程都消失了,服务器负载也急速下降,问题fix了。 查看全部

最新备注:有发现用此教程方法开启安全设定以后,WordPress正常登录也被挡掉了,后来研究发现是其中 949110: Inbound Anomaly Score Exceeded 这条规则挡掉的,我们尝试把ID号为949110的规则关闭掉,WordPress就可以正常登录后台了。

近期美国服务器频繁发现有大量的wp-login.php进程消耗服务器资源,经过简单分析发现类似的进程都是暴力登陆WP网站的垃圾进程,手工挨个关闭效率极低,根本无济于事,于是设想通过某些服务器的过滤规则来应对类似的CC攻击。

经过一段时间的研究得出如下方法,能最大程度的应对类似的暴力攻击。

登陆WHM后台,点击左侧的 Security Center » ModSecurity™ Tools » Edit Custom Rules 如下图:

第三张图所示的地方插入代码:

SecUploadDir /tmp点击保存。

SecTmpDir /tmp

SecDataDir /tmp

SecRequestBodyAccess On

SecAction phase:1,nolog,pass,initcol:ip=%{REMOTE_ADDR},initcol:user=%{REMOTE_ADDR},id:5000134

<Locationmatch "/wp-login.php">

# Setup brute force detection.

# React if block flag has been set.

SecRule user:bf_block "@gt 0" "deny,status:401,log,id:5000135,msg:'ip address blocked for 5 minutes, more than 10 login attempts in 3 minutes.'"

# Setup Tracking. On a successful login, a 302 redirect is performed, a 200 indicates login failed.

SecRule RESPONSE_STATUS "^302" "phase:5,t:none,nolog,pass,setvar:ip.bf_counter=0,id:5000136"

SecRule RESPONSE_STATUS "^200" "phase:5,chain,t:none,nolog,pass,setvar:ip.bf_counter=+1,deprecatevar:ip.bf_counter=1/180,id:5000137"

SecRule ip:bf_counter "@gt 10" "t:none,setvar:user.bf_block=1,expirevar:user.bf_block=300,setvar:ip.bf_counter=0"

</locationmatch>

ErrorDocument 401 default

至此,您会发现,进程里边所有wp-login.php的进程都消失了,服务器负载也急速下降,问题fix了。